SAML認証

一つのログイン基盤で複数のサービスにアクセスできるSSOを、SAML認証で ferret One にも対応可能に。認証をセキュアに統制し、内部統制や監査要件にも応える基盤を構築できます。

- セキュリティ

一つのログイン基盤で複数のサービスにアクセスできるSSOを、SAML認証で ferret One にも対応可能に。認証をセキュアに統制し、内部統制や監査要件にも応える基盤を構築できます。

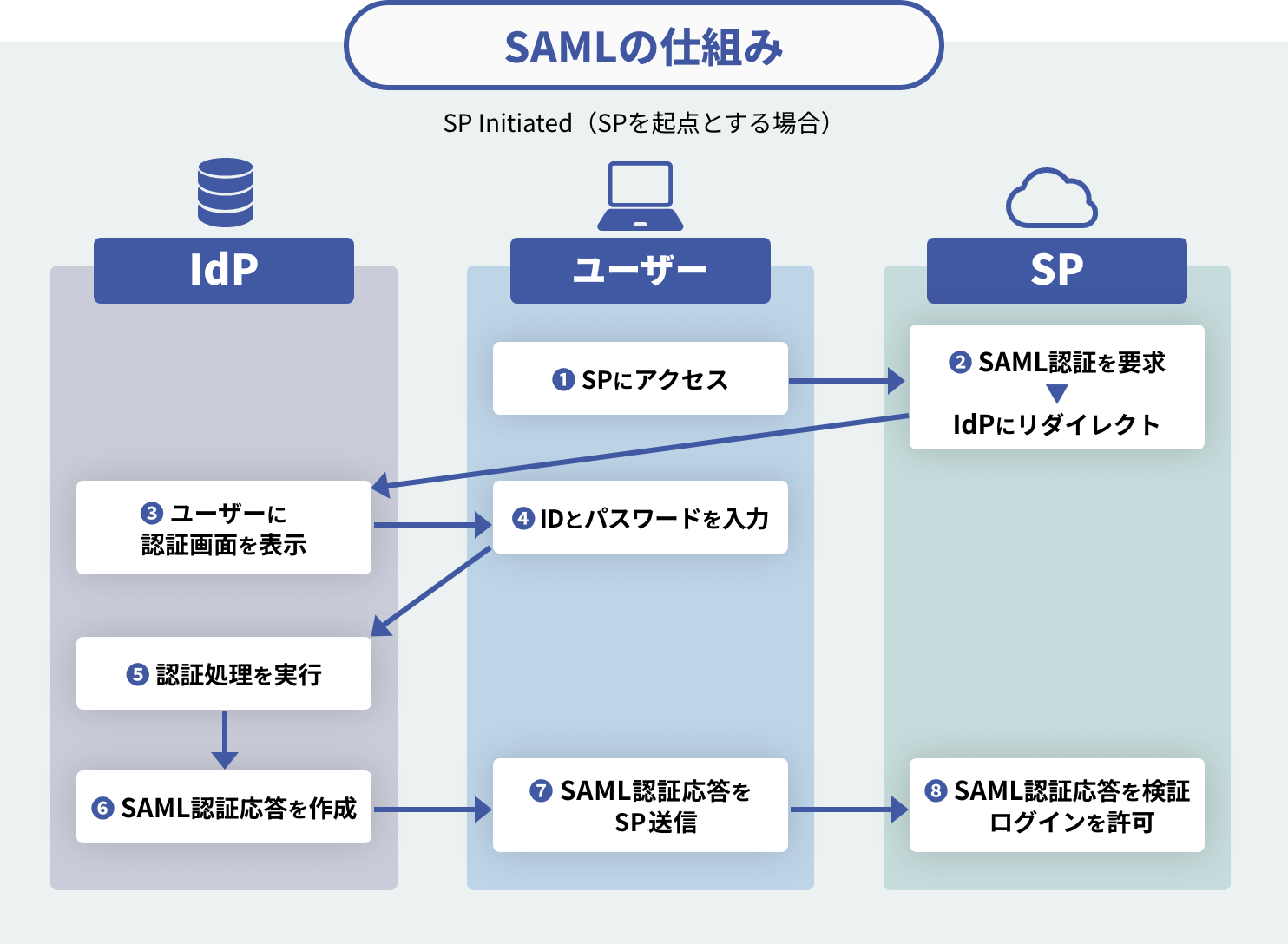

SAMLとは、ブラウザ経由でIdP* が「このユーザーは本人確認できました」という署名付きの証明書を発行し、

サービスに渡すログインの仕組みです。サービス側はその署名付きの証明書を検証して、ログインさせます。

ログインにSAML認証を使うことで、ユーザーのログインをID基盤で一元管理することができます。

これまでferret Oneは、「メールへの認証コード送信」「Google認証システム (Google Authentication) での認証コード生成」の

2段階認証には対応しておりました。(ヘルプ)

しかし、「SSOが必須」「厳格な社内セキュリティルールがある」「社内の認証要件を満たせず、ferret Oneを使えない」

こういったログイン管理のご要望も多くいただいていたことを受け、2026年2月にログイン基盤強化の開発に至りました。

もしここまで読んで「内容が分からない」「自社にとって重要なのかピンとこない」という方は、

本ページを社内の情報システム管理部門の方にシェアしてみてください。

社内のセキュリティルールにおいて、この機能がどれぐらい重要なものかを理解しているはずです。

*IdP(Identity Provider):ユーザー本人確認(認証)をする「ログイン元」のシステムのこと。

代表的なサービスに、Entra ID(Azure AD) / Okta / Google Workspace などがあります。

①セキュリティ統制をIdP側で一元化できる

社内のログインを IdP(Entra ID / Okta / Google など) で統制している場合、

ferret Oneなど各種SaaSでSAML認証に対応してると、SaaS側の仕様に依存せず

MFA必須

端末が管理下の時だけ許可

国外IP・深夜アクセスをブロック

といった情報管理のルールを IdP側で統一できるため、 社内のルールから逸脱した動きなどを未然に防ぐことができます。

2) 退職・異動の「消し忘れ」を防ぐことができる

企業で一番怖いのは「退職者のアカウントを消し忘れ、ログインできたまま」「異動したのに権限が残る」といった、管理画面へのアクセスが無防備になってしまうリスク。

SAML認証でログイン方法をSSOに寄せると、IdP側でアカウントを停止すると同時に紐付いたSaaSにログインできなくなるので、

セキュリティ上のリスクを下げられます。

3) 監査・コンプラ対応(説明責任)が楽になる

企業によっては、SOC2/ISO27001・内部監査・J-SOX…の文脈で、

誰が、いつ、どんな条件でログインしたか

MFAが強制されているか

を説明する必要があります。SSOやSAML認証を採用すると、これらのログやポリシーがIdPに一箇所にまとまります。

そのため、企業の情報セキュリティ担当者は、SAML認証ができるシステムを導入の条件に入れるケースが多いです。

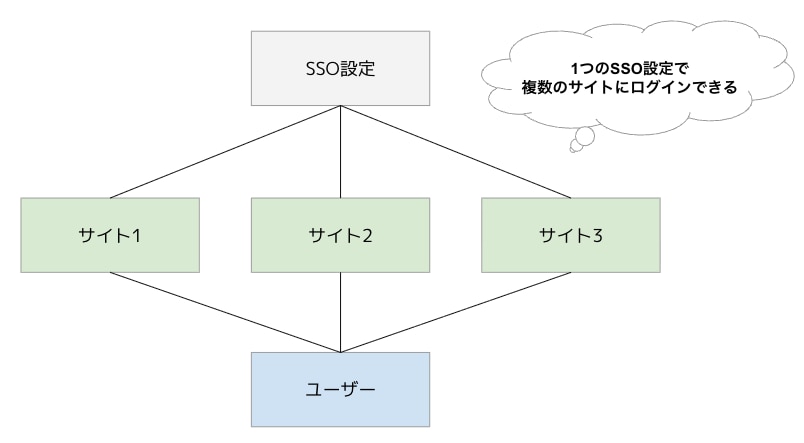

ユーザーは、一つのSSO設定で複数のサイトにログインできます。

一企業/グループ会社の中で、複数のferret Oneアカウントをご契約いただいている方も、1つのSSO設定を全てのサイトに適用できます。

①まず、お客さま側でSSOの管理者となるユーザー情報(メールアドレス)を教えてください。複数人いても構いません。

※SAML認証を適用させるいずれかのサイトにユーザー登録されている必要があります。ユーザー数上限に足りない場合は、ユーザーのオプション追加が必要です

②次にferret One側で、管理するサイトにSSO(SAML認証)設定を行い、1のユーザーをSSO管理者として設定します。

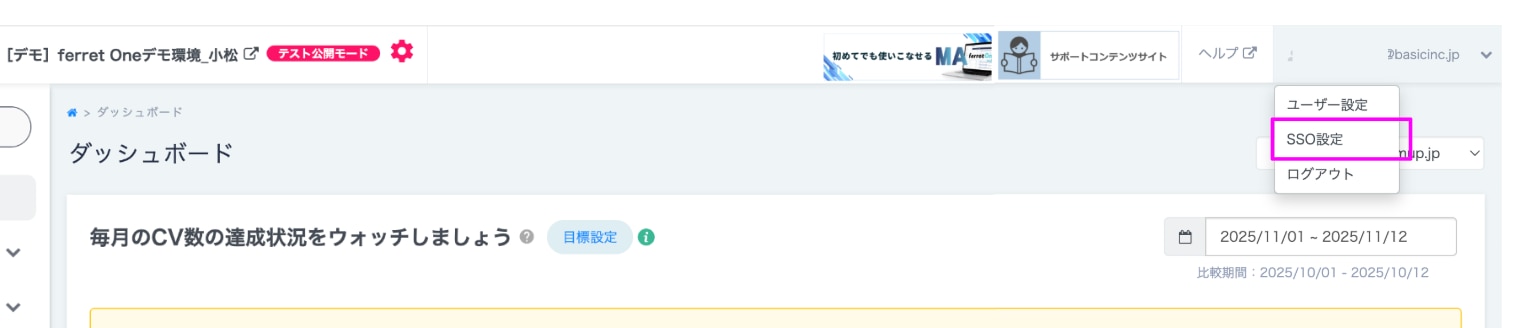

③お客様の方でSSO設定を行います。1のSSO管理者には、右上のメニューに「SSO設定」のメニューが追加されているので、こちらをクリックします。

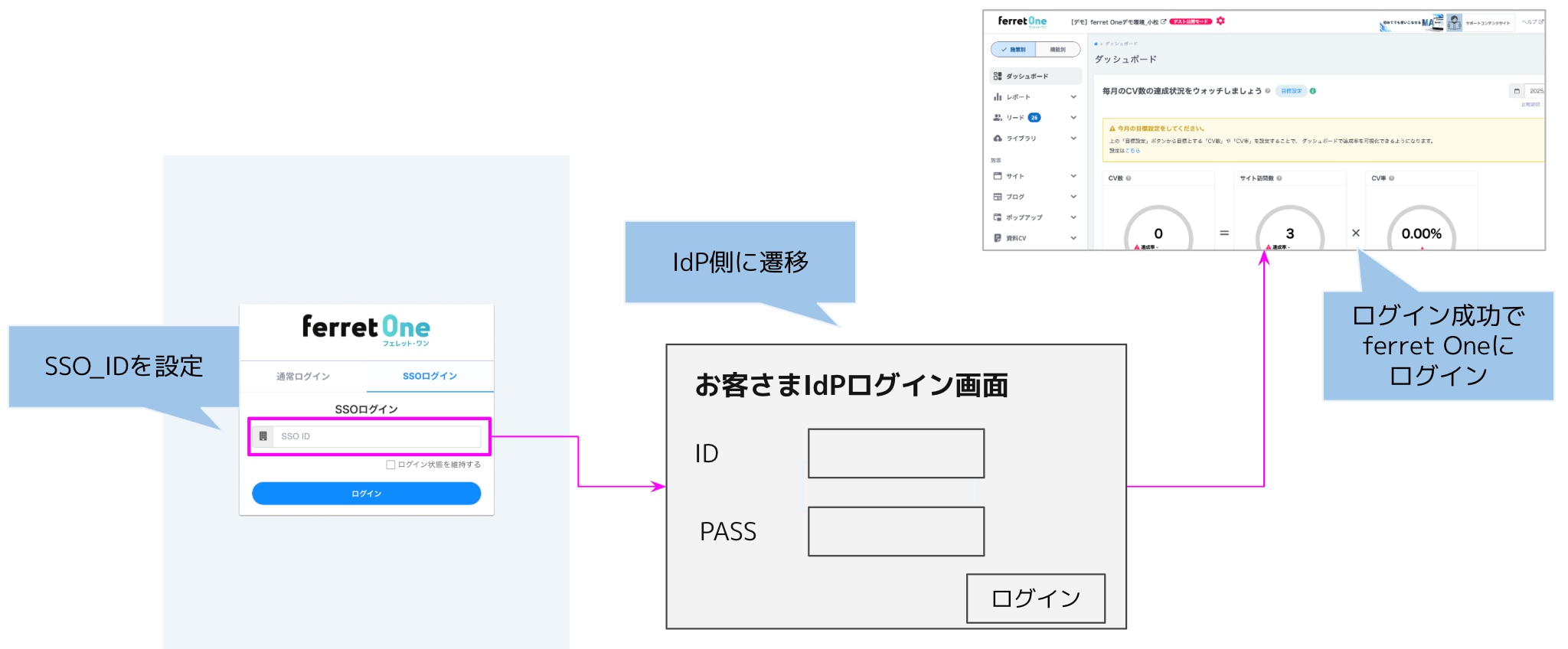

ferret Oneのログイン画面で、SSO管理対象ユーザーはSSO_IDを入力し、ログインするとIdP側のログイン画面に遷移します。

認証完了すると、ferret Oneにログインができます。

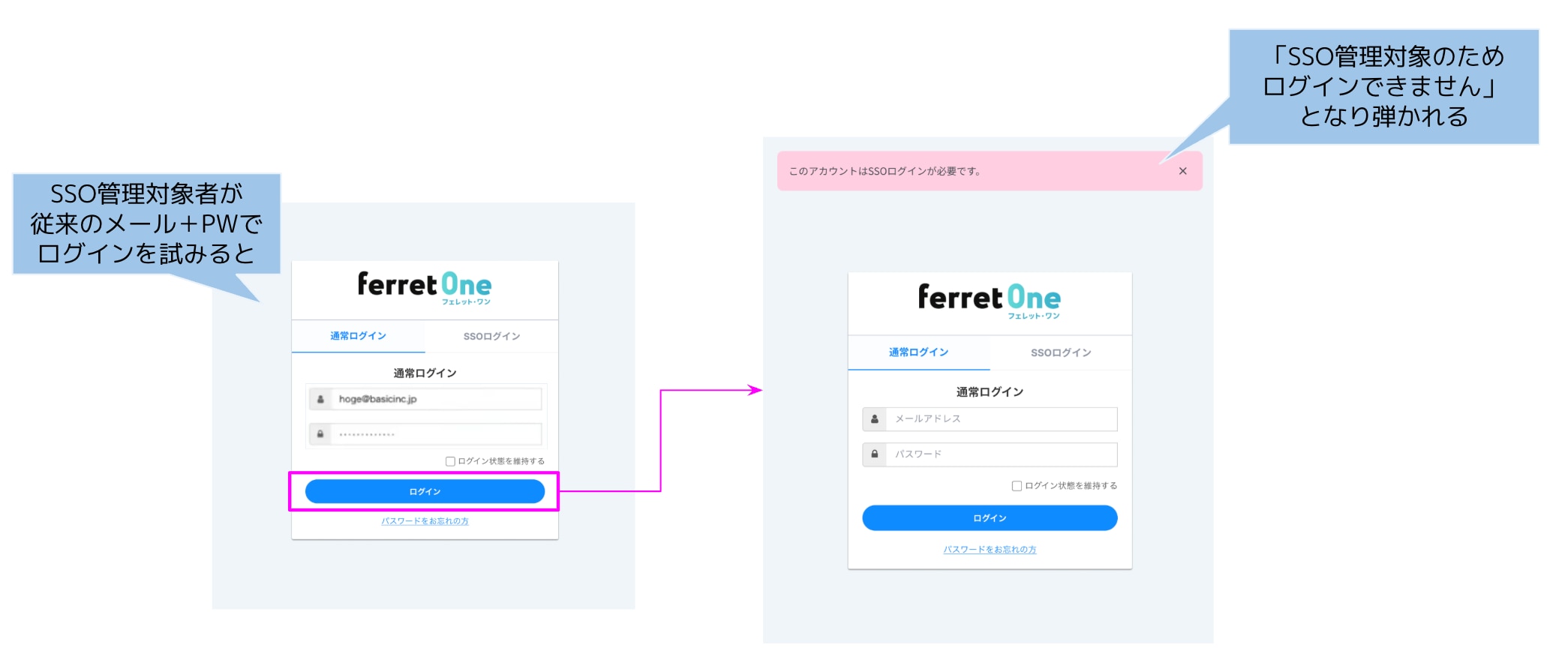

「SSO管理対象のユーザー」が従来のメールアドレス+PWでログインしようとした場合は、ログインエラーとなります。(下図)

「SSO管理者」は、従来のメールアドレス+PWでもログインができるようになっております。

本機能は、ご契約プランにかかわらず、全てのプランでオプション適用とさせていただきます。

料金については、ご相談のお打ち合わせを実施した後に、個別でお見積もりをお出しいたします。

SAML 認証の実装を検討している・詳しい説明を聞きたい・料金を知りたいという方は、以下のフォームよりお問い合わせください。

フォーム送信後、お打ち合わせの日程調整の画面が表示されますので、ご希望の方はそちらより日程の入力をお願いいたします。

Q.

後から追加したユーザーにもSAML 認証を適用したい場合、どうすればいいですか?

A.

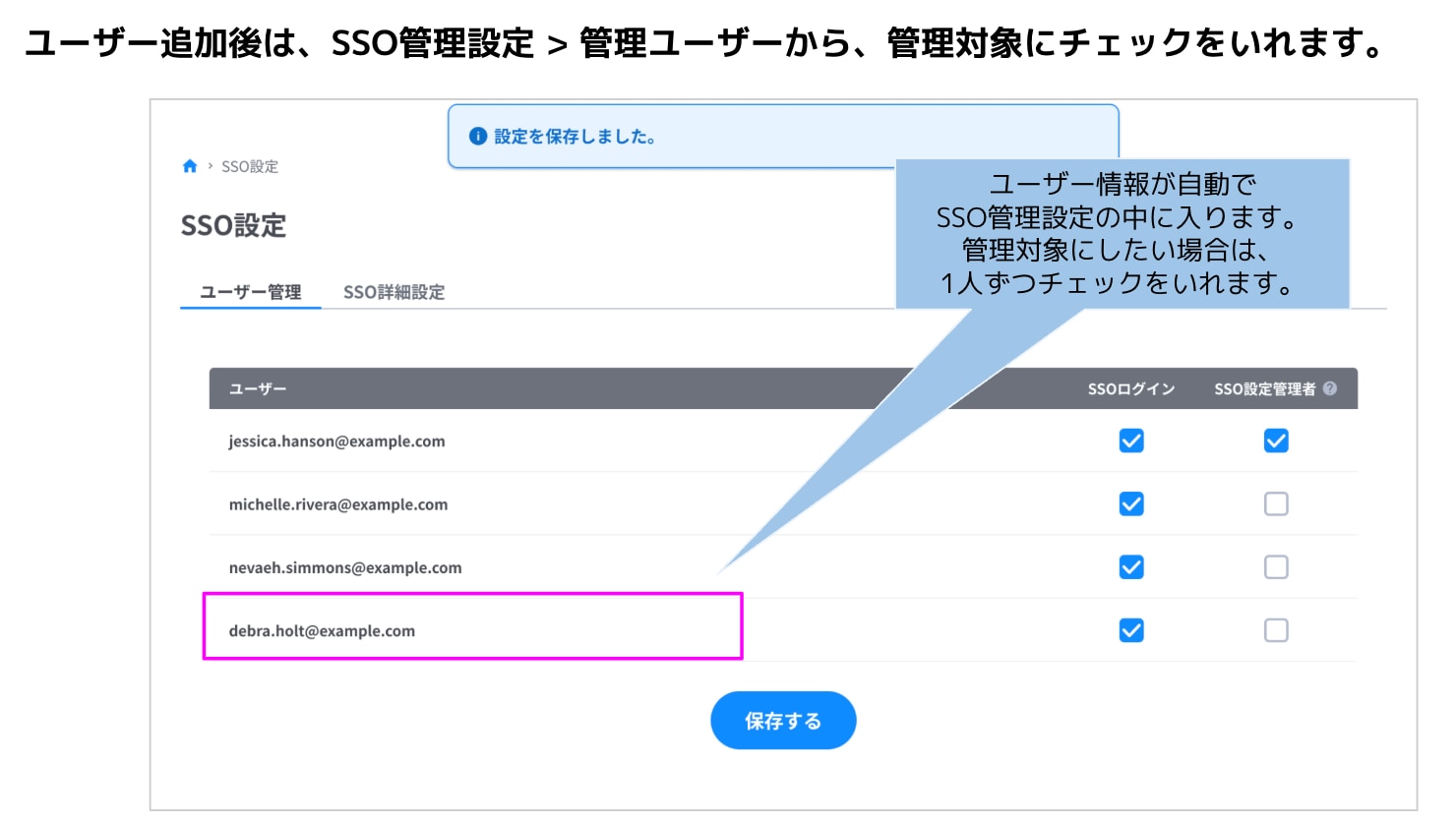

ユーザーが追加されるSAML認証が適用されているサイトにユーザーが追加されると、SSO管理設定にそのユーザーのメールアドレスが追加されています。

ここで「管理対象」にチェックを入れることで、そのユーザーのログイン方法がSAML認証に切り替わります。

Q.

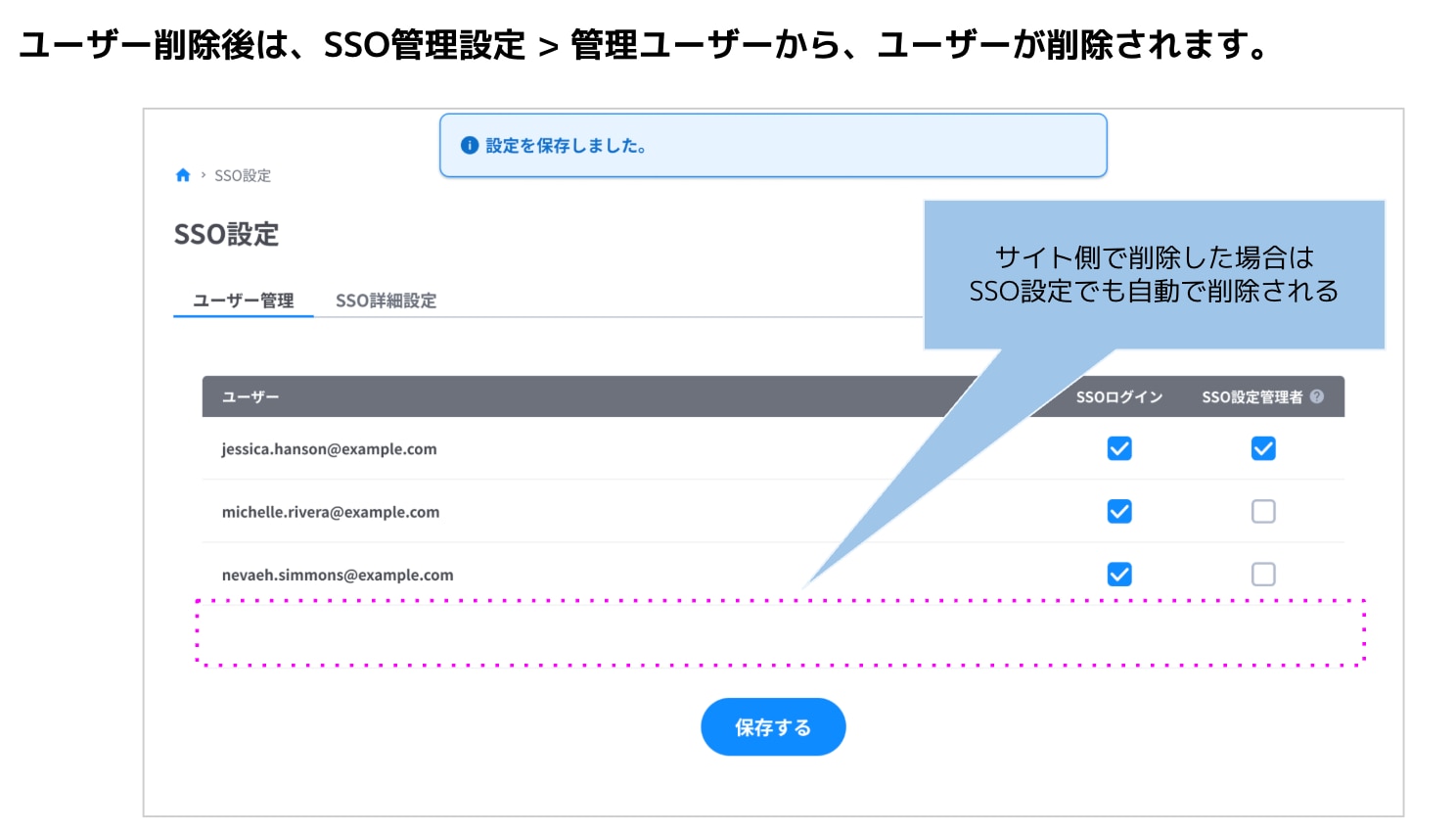

SAML認証の管理対象だったユーザーを削除した場合、どのような挙動になりますか?

A.

SAML認証の管理対象だったユーザーを削除した場合、SSO管理設定からも自動で削除されます。